Kelp DAO відмовляється від LayerZero на користь Chainlink CCIP, заявляючи, що їм продали неробоче рішення

У публікації в X від 5 травня Kelp DAO підтвердив міграцію свого токена ліквідного рестейкінгу rsETH зі стандарту OFT LayerZero на CCIP Chainlink, посилаючись на експлойт від 18 квітня, що спричинив збитки на $292 мільйони. Разом з оголошенням Kelp DAO опублікував скриншоти переписки з персоналом LayerZero, які свідчать про те, що команда компанії схвалила конфігурацію верифікатора 1-of-1, відповідальну за втрати.

Міграція вже технічно розпочата. Репозиторій GitHub Kelp тепер містить «CCIP (Chainlink) RSETH (New)» поряд із застарілим контрактом LayerZero RSETH_OFT.

GitHub Kelp тепер містить CCIP (Chainlink) RSETH як новий контракт bridged rsETH поряд із застарілим контрактом LayerZero RSETH_OFT | Джерело: Github

GitHub Kelp тепер містить CCIP (Chainlink) RSETH як новий контракт bridged rsETH поряд із застарілим контрактом LayerZero RSETH_OFT | Джерело: Github

Kelp стверджує, що LayerZero схвалив налаштування, яке згодом звинуватив

Атака на Kelp DAO 18 квітня призвела до виведення 116 500 rsETH — близько 18% токена ліквідного рестейкінгу (LRT) в обігу з його моста на базі LayerZero. За даними Chainalysis, зловмисники скомпрометували внутрішні вузли RPC, що управляються LayerZero Labs, і використали DDoS-атаку для перенаправлення трафіку на заражені вузли.

Конфігурація децентралізованої мережі верифікаторів 1-of-1 означала, що одного підробленого підпису було достатньо для того, щоб цільовий ланцюжок випустив токени без відповідного спалювання в мережі-джерелі.

Звіт LayerZero від 19 квітня стверджував, що налаштування Kelp «прямо суперечить» моделі multi-DVN, яку рекомендує LayerZero. Відповідь Kelp від 5 травня заперечує таке трактування.

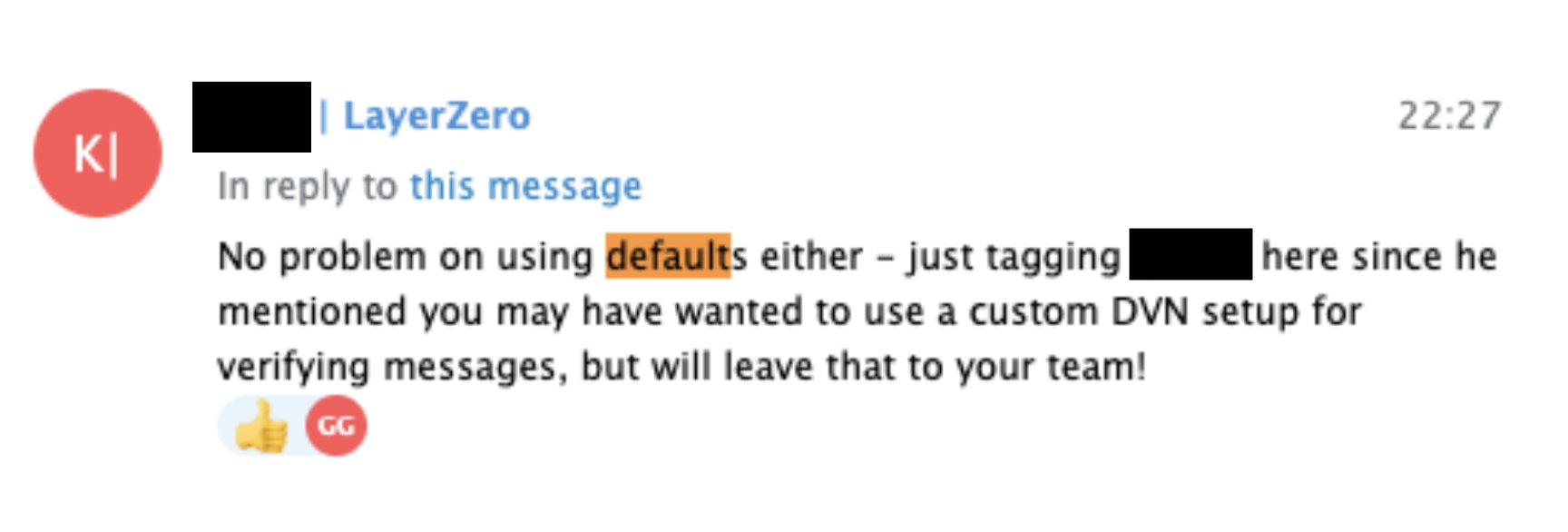

На одному зі скриншотів, опублікованих Kelp, член команди LayerZero пише: «No problem on using defaults either.» Переписка датується часом розширення Kelp на L2 і стосується тієї ж конфігурації DVN LayerZero Labs 1-of-1, на яку пізніше посилається звіт після інциденту.

Це повідомлення в Telegram від члена команди LayerZero Labs, яке свідчить про те, що вони не лише були обізнані про конфігурацію DVN 1-1 від Kelp, але й явно схвалили це налаштування. | Джерело: X

Це повідомлення в Telegram від члена команди LayerZero Labs, яке свідчить про те, що вони не лише були обізнані про конфігурацію DVN 1-1 від Kelp, але й явно схвалили це налаштування. | Джерело: X

Дані підтверджують позицію Kelp щодо поширеності цієї конфігурації. Звіти свідчать, що 47% активних контрактів LayerZero OApp використовували конфігурацію DVN 1-of-1 на момент експлойту. LayerZero з того часу заборонив цю конфігурацію і проводить міграцію для всіх постраждалих застосунків.

Те саме налаштування за замовчуванням з'являлося у власному посібнику V2 OApp Quickstart LayerZero та в умовах програми bug bounty, яка виключала вибір верифікатора на рівні застосунку з винагород.

Як повідомляв Cryptopolitan наприкінці квітня, експлойт спровокував відтік TVL Aave на $13 мільярдів протягом кількох днів, а обсяг поганих боргів у кредитному протоколі до початку відновлювальних заходів оцінювався в $177 мільйонів.

Чому Kelp DAO обрав Chainlink CCIP

За словами співзасновника Chainlink Сергія Назарова, архітектура CCIP відрізняється від альтернативних рішень для мостів трьома структурними особливостями:

- Кожен маршрут на CCIP використовує три окремі мережі Oracle, а не три вузли в одній мережі. Кожна мережа відповідає за підтвердження різних аспектів транзакції. Тому компрометація однієї не впливає на іншу.

- Окрема мережа управління ризиками функціонує поряд із основним протоколом, де команди можуть кодувати специфічні для ланцюжка правила, наприклад правила обробки реорганізацій або нових векторів атак, не змінюючи базовий код.

- Мережа управління ризиками та транзакційні мережі були розроблені різними командами на різних мовах програмування. Недолік в одній кодовій базі не поширюється на іншу.

По суті, CCIP зменшує ймовірність того, що один скомпрометований шлях верифікації може авторизувати некоректний випуск rsETH.

«Це справді єдиний міст, у якому є певна різноманітність клієнтів та окремі кодові бази, що взаємодіють одна з одною безпечним способом», — додав він.

Експлойт від 18 квітня вдався, оскільки існував лише один верифікатор, один набір коду та один оператор інфраструктури для компрометації.

CCIP працює без публічно розкритих інцидентів із втратою коштів з моменту запуску.

Що буде далі

LayerZero минулого тижня пообіцяв 10 000 ETH у відновлювальний фонд DeFi United. Рада безпеки Arbitrum заморозила 30 766 ETH з гаманців зловмисника.

Правовий статус цих коштів залишається предметом суперечки після того, як американські позивачі з рішеннями суду щодо тероризму проти Північної Кореї на початку цього місяця подали клопотання про арешт коштів як власності КНДР.

Для Kelp міграція на CCIP є структурним рішенням. Для LayerZero примусова міграція на multi-DVN приблизно для половини бази застосунків — це наслідок найгіршого DeFi-експлойту 2026 року на сьогодні.

Якщо ви читаєте це, ви вже на крок попереду. Залишайтеся там із нашою розсилкою.

Вам також може сподобатися

Ось скільки можуть коштувати 1 000 токенів XRP до кінця 2026 року

Bitcoin бореться нижче $82K, незважаючи на прогрес законопроєкту CLARITY Act